Jangan Asal Klik! OJK Ungkap Cara Kerja Phishing yang Menjebak Korban

- OJK mengimbau masyarakat waspada terhadap phishing setelah FBI menangkap dua warga Kupang pembuat alat phishing yang mencuri data sensitif melalui tautan dan aplikasi mencurigakan.

- OJK meminta seluruh bank menolak transaksi mencurigakan serta memantau sistem perbankan 24 jam untuk mencegah pembobolan dan melindungi nasabah dari kejahatan siber.

- Dua pelaku, alumni SMKN Kupang, menjual skrip phishing lewat situs wellstore.com dengan pembayaran kripto, menyebabkan kerugian global sekitar Rp350 miliar dan 34 ribu korban.

Kupang, IDN Times - Otoritas Jasa Keuangan (OJK) mengimbau masyarakat untuk meningkatkan kewaspadaan terhadap tindak pidana phishing. Kejahatan ini menyasar pencurian data sensitif seperti username, password, hingga informasi rekening.

Imbauan tersebut disampaikan Kepala OJK Nusa Tenggara Timur (NTT), Yan Jimmy Hendrik Simarmata, pada Senin (27/4/2026). Ia menjelaskan pelaku kerap memperdaya korban melalui tautan atau aplikasi mencurigakan yang banyak beredar di media sosial.

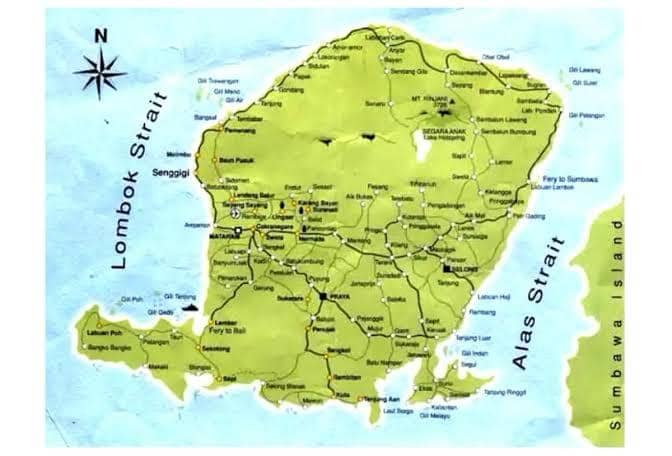

Peringatan ini disampaikan menyusul penangkapan dua pelaku asal Kota Kupang berinisial FYT dan GWL. Keduanya ditangkap oleh Federal Bureau of Investigation (FBI) bekerja sama dengan Polri karena diduga membuat phishing tools.

1. Modus yang berkembang

Ia mengungkap kasus pencurian data ini terus-menerus berubah modusnya. Beberapa waktu lalu ramai dalam bentuk file APK yang disebar melalui chat. Kemudian bertambah lagi dengan konten-konten menarik di akun telegram.

Korban yang tertarik dengan konten tersebut diarahkan ke link tertentu yang menjadi pintu bagi pelaku untuk menguasai handphone korbannya. Sementara dari beberapa penelitian, kata dia, kebiasaan umum pengguna m-banking yang menyimpan password dalam nomor kontak akan memudahkan pelaku memiliki akses penuh.

"Misal ada foto wanita, artis, atau video viral, ketika kita klik link itu kita bisa dikasih mereka. Lalu bagaimana bisa terhubung dengan m-banking kita? Karena ada sebagian kita yang password disimpan di phonebook (kontak hp)," ujarnya lagi.

Sementara melalui WhatsApp biasanya muncul chat yang menawarkan peluang pendapatan setelah mengklik sejumlah akun media sosial.

"Awalnya dikasih sekian rupiah lah ke rekening kita, terus nanti ada lagi tugas berikutnya dapat uang lagi. Nanti pindah ke telegram mulailah tugas lain seperti deposit sekian dengan imbalan lebih dari itu. Semakin tergiur ya kita terjebak," ungkap dia.

Ada banyak pula jenis kasus phishing seperti link login palsu, via SMS, Email, fake customer service, dan berbagai jenis lainnya.

2. Imbau bank tak setujui transaksi mencurigakan

OJK sendiri, kata dia, telah meminta semua bank agar tidak menyetujui apabila ada transaksi yang mencurigakan dari rekening nasabah.

"Apabila ada transaksi tidak wajar, bank juga diimbau untuk tidak meng-approve transaksi tersebut. Itu sudah dilakukan," ujarnya.

Imbauan ini juga berlaku kepada bank termasuk Bank NTT supaya tidak mengalami pembobolan. Pihaknya menegaskan agar core banking system terus menerus dipantau.

"Pantauan harus 24 jam atau terus menerus apalagi terhadap anomali," kata dia.

Sebelumnya ia juga menyebut semua mesin ATM sudah tertera Indonesia Anti-Scam Center (IASC) sebagai upaya untuk mencegah spam.

"Itu salah satu upaya kami mengimbau masyarakat untuk menghindar phishing," ungkap dia.

3. Jual phising tools ke pihak lain

FYT dan GWL sendiri diketahui merupakan alumni SMKN jurusan multimedia. Tersangka GWL (24) diketahui memproduksi dan mengembangkan skrip phishing tools secara autodidak sejak sekitar 2017.

Ia kemudian membuat situs penjualan pertama bernama wellstore.com pada 2018 untuk dipakai mencuri data korbannya.

Website ini akan terhubung dengan bot Telegram yang mendistribusikan skrip phishing kepada pembeli. Transaksinya dengan mata uang kripto dan transfer bank.

Sementara tersangka FYTP (25 tahun, kekasih GWL) yang mengelola dana hasil penjualan phising tools tersebut lalu dikonversi dari kripto ke rupiah.

Total kerugian dari sistem ini diperkirakan mencapai Rp 350 miliar atau setara dengan USD 20 juta. Sementara korbannya korban mencapai 34 ribu orang secara global sejak Januari 2023 - April 2024.